ユースケース(ペネトレーションテスト)

当社で提供するペネトレーションテストの具体例の一部です。様々なシナリオを元に実践的なテストを実施します。

当社で提供するペネトレーションテストの具体例の一部です。様々なシナリオを元に実践的なテストを実施します。

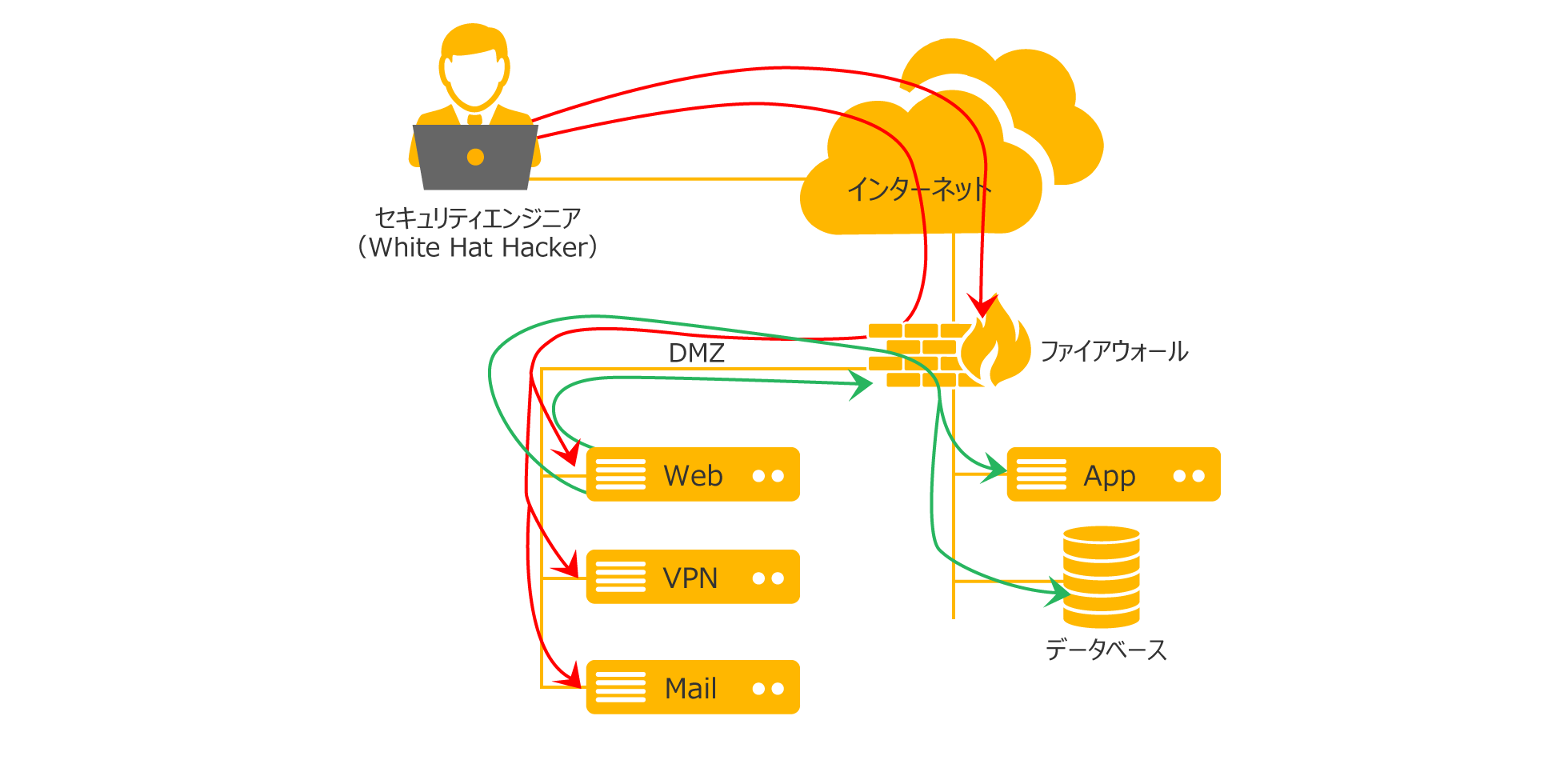

外部公開サービスや機器をターゲットとしたペネトレーションテストです

外部公開サービスや機器へ模擬ハッキングを行い既知の脆弱性を用いた権限獲得の可否、権限昇格をテストする。権限獲得や権限昇格に成功した場合は、その環境を踏み台に他の重要なサービスへの侵入を試み、データ漏えいの可能性をテストする。

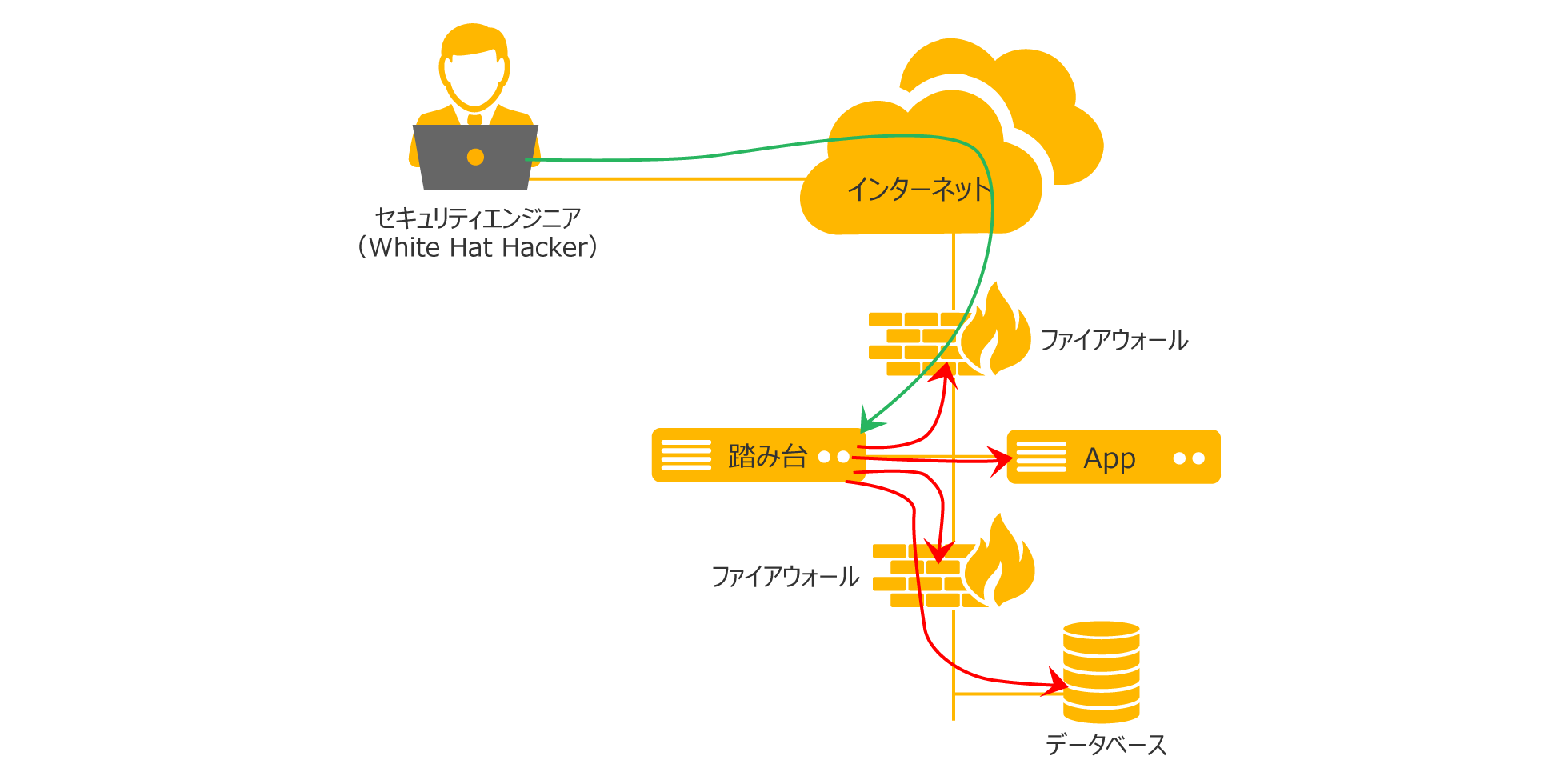

内部システムに不正に侵入されたことを想定してのペネトレーションテストです。内部に侵入されたことを想定したセキュリティ耐性の評価にもなります。

踏み台サーバを準備し、このサーバより内部へペネトレーションテストを行いセキュリティ機器やサーバの権限獲得や権限昇格、セグメント分離の不備を突いて重要なシステムへの侵入、データ漏洩の可否をテストします。PCI DSSでは、このようなテストが内部ペネトレーションテストとして定義されています。

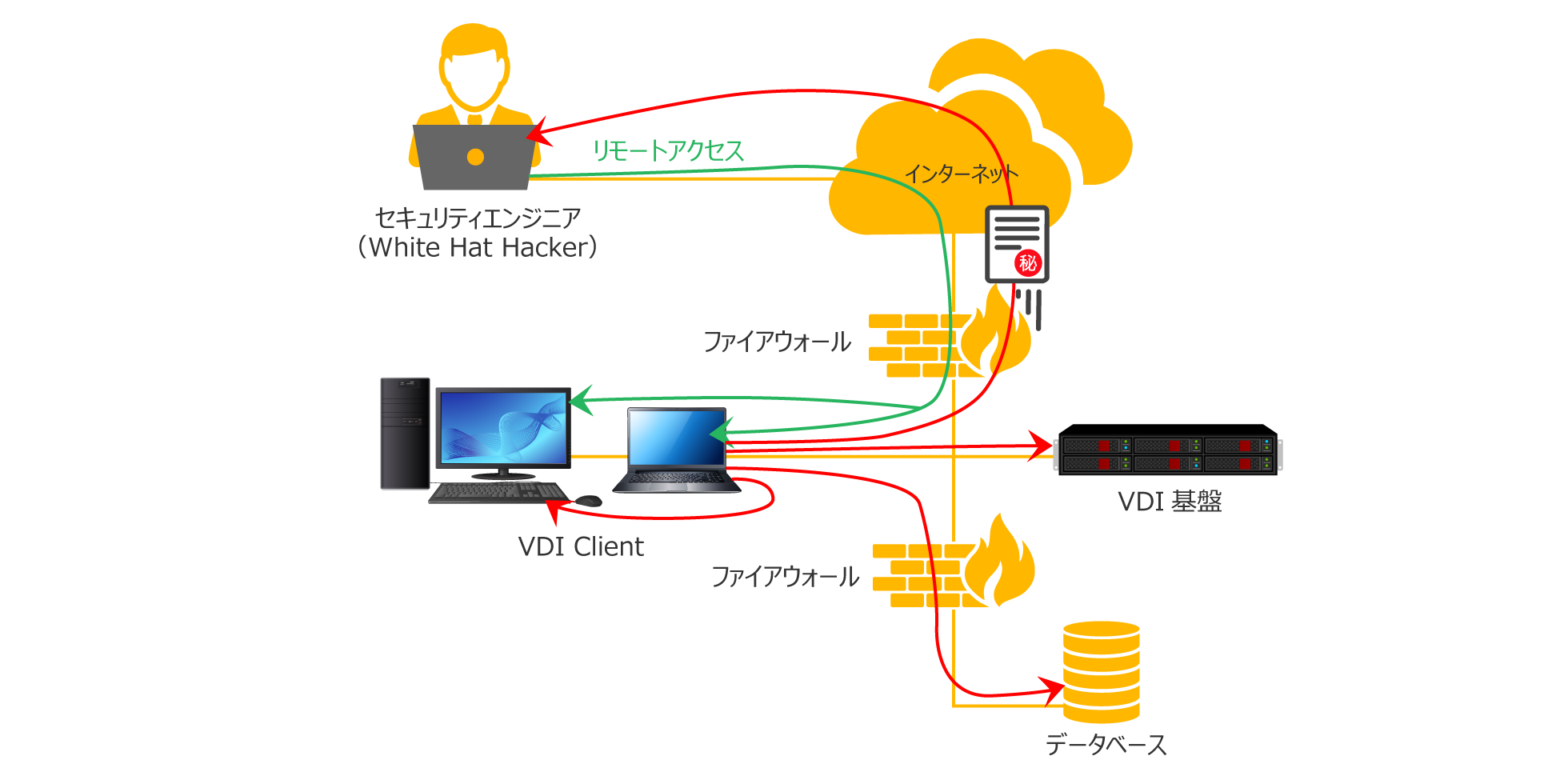

VDI(仮想デスクトップ)基盤に対するペネトレーションテストです。VDI基盤は社内インフラにおける重要なシステムであり、VDI基盤が攻撃をうけた場合の影響は大きく重大なセキュリティ侵害へと発展するリスクがあります。

VDI Client上でClient(クライアント)の権限獲得、権限昇格、管理者権限への昇格を試みたり、セグメント分離の不備を見つけて、重要なシステムへの侵入、データ漏えいの可否をテストします。

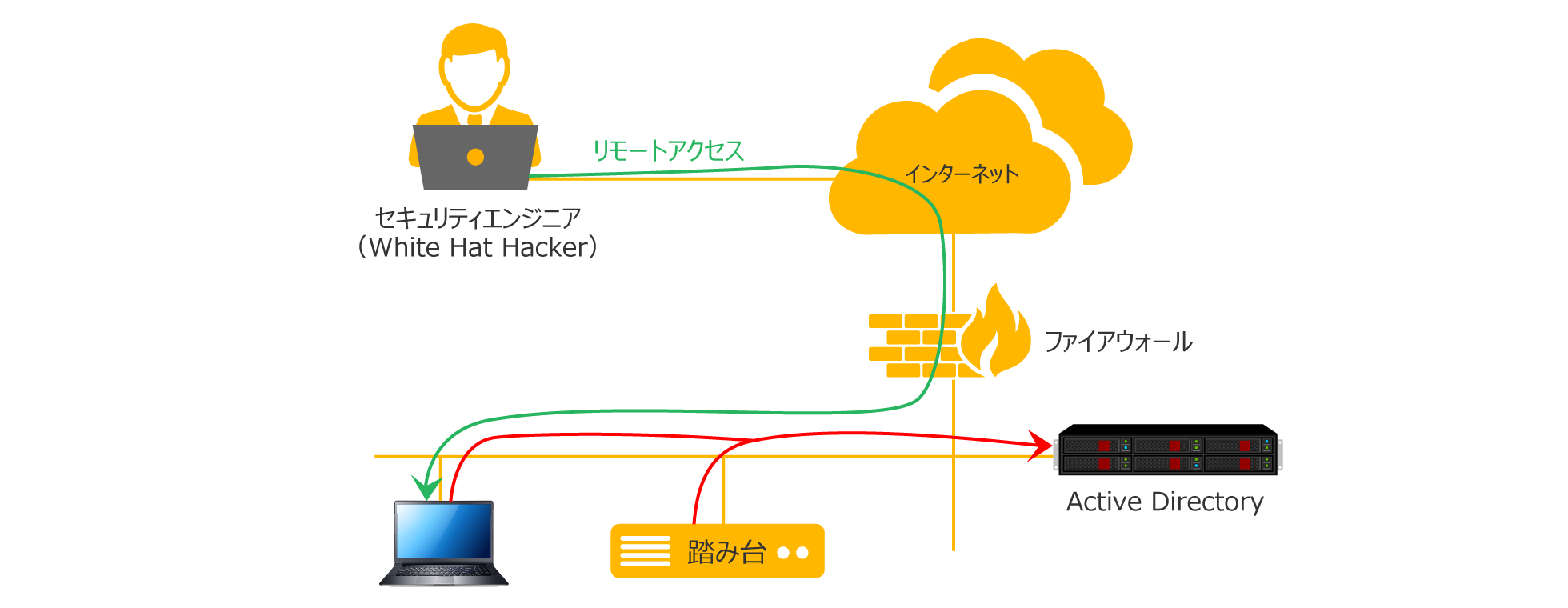

Active Directory(アクティブディレクトリ)に対するペネトレーションテストです。Active Directoryは、ユーザとコンピュータリソースを管理するコンポーネント群の総称で非常に重要なシステムであります。標的型攻撃でも内部侵入後に、Active Directoryへ攻撃で管理リソースへ不正侵入を果たし、データ漏洩へ発展したケースが多数報告されています。JPCERT※でもActive Directoryへの攻撃に対する防御を呼びかけています。

【参考】一般社団法人 JPCERT コーディネーションセンター:ログを活用したActive Directoryに対する攻撃の検知と対策

※ JPCRT(一般社団法人 JPCERT コーディネーションセンター):インターネットを介して発生する侵入やサービス妨害等のコンピュータセキュリティインシデント*1(以下、インシデント) について、日本国内に関するインシデント等の報告の受け付け、対応の支援、発生状況の把握、手口の分析、再発防止のための対策の検討や助言などを、技術的な立場から行っている組織

Active Directoryに対し、ADアクセス制御の悪用、AD権限管理への攻撃、ケルベロス(Kerberos)チケットの奪取、Kerberosのチケットの改ざん等の攻撃によりテストします。

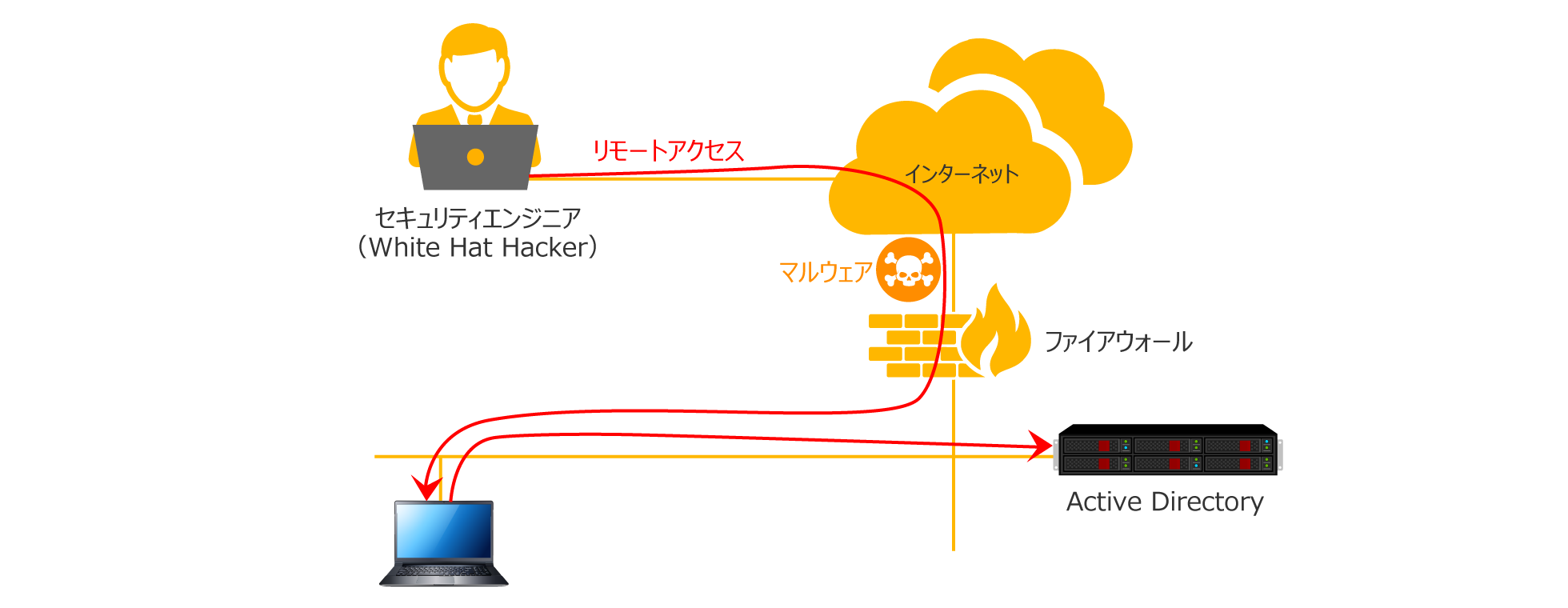

模擬マルウェアによる不正侵入を想定したペネトレーションテストです。攻撃者は、外部から不正侵入できない場合に、マルウェアを配布し、侵入口を築き、システム内部に侵入して目的を達成しようとします。

ユーザ環境をヒヤリングし環境に適した模擬マルウェアを作成/配布し、疑似マルウェアを用いた侵入テストです。このテストでは防御側の備えをテストすることも可能であります。

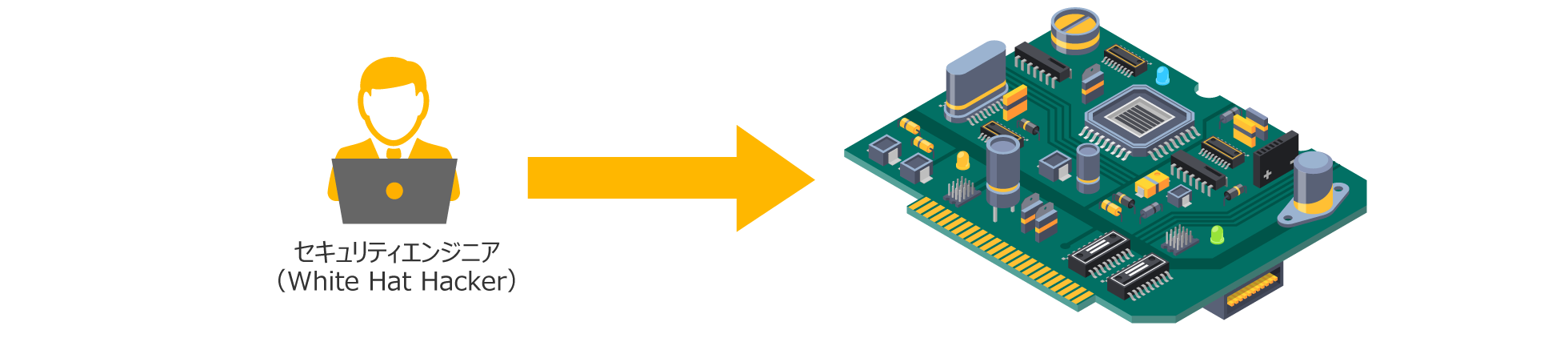

組込みシステムに対し、Hardware(ハードウェア)、Firmware(ファームウェア)、Kernel(カーネル)、Driver(ドライバー)などのコンポーネントを対象に、バックドアの存在の調査やその可能性を分析するテストです。このような分析は広義には、模擬ハッキングとも言います。

本テストでは、より高度なスキルを有するエンジニアが、BIOS、Boot Loader、ドライバ/カーネル、Service Levelを模擬ハッキングとリバースエンジニアリングによって分析します。

攻撃者が用いる攻撃手法を用いてターゲットシステムへの侵入を試み、特権取得やデータ漏えいの可能性を検査するテストです。このテストを通じて、セキュリティ機能の有効性やセキュリティ耐性を理解することにも役立ちます。より強化なセキュリティが求める重要な産業やアプリケーション、システムでは、近年その必要性が指摘されており、ニーズが高まっております。お客さまが抱える課題に合わせて、外部、内部、PCI DSSやユーザユニークな攻撃シナリオによるテストからお選び頂くことが可能です。