モバイルアプリは、様々なセキュリティ脅威に晒されており、脆弱性が発見されるたびに対処していますが、開発スピードやコストの問題などから十分なセキュリティ対策が出来ているとは言えません。その結果として、モバイルアプリに関連した不正使用や不正アプリによる問題が後を絶ちません。

アイティーエムのAppProtectは次世代型モバイルアプリ保護技術により、モバイルアプリをハッキングなどの脅威から守ります。モバイルアプリケーションのセキュリティ対策として必要とされる難読化、暗号化はもちろん、攻撃検知や動的防御に加えて、脅威モニタリングと可視化も実現した次世代型のモバイル保護サービスです。

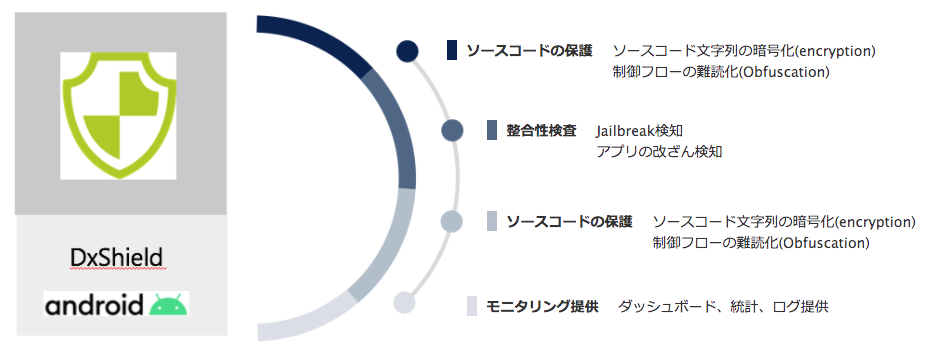

Androidアプリに求めれる総合的なアプリケーション保護機能を、開発者の負担を最小限にして、

簡単にかつ迅速に強力なセキュリティを適用することができます。

バイナリーの暗号化(encryption)

ソースコード文字列の暗号化(encryption)

アプリの改ざん検知

ライブラリの改ざん検知

コンパイルの防止(SOファイル)

デバッキングの防止

メモリ攻撃検知

APIフッキングの防止

主要なハッキングツールの検知

リアルタイムにあらゆる脅威を検知

ダッシュボード、統計、ログ提供

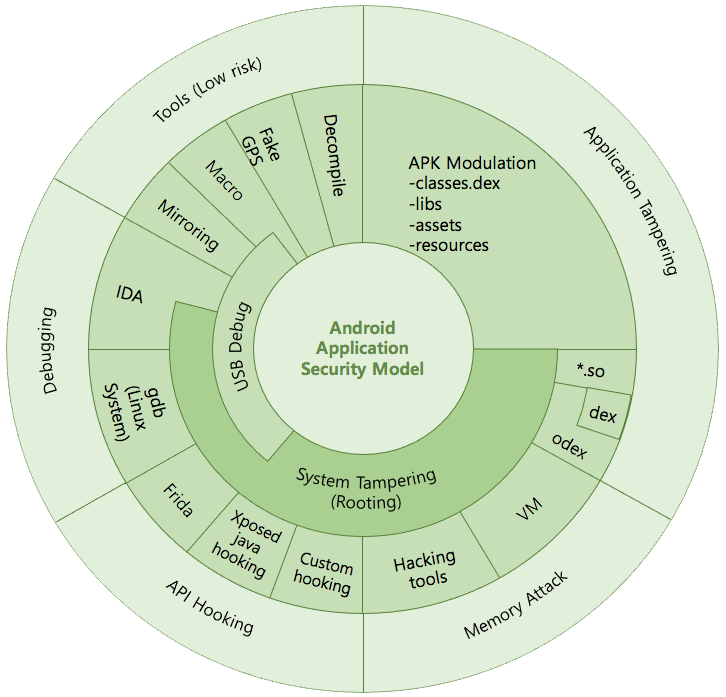

NSHCが重点を置くセキュリティ脅威は以下の4つです。

この4つのセキュリティ脅威を強固に防御することで、アプリを攻撃者から保護することが可能と考えています。

最先端の強力な暗号によるパッケージの暗号化と、ソースコードの部分暗号化の二重の暗号化でアプリの保護を実現します。

クライアント側で整合性検証を行い、偽造・改ざんからアプリを保護、即ちアプリの偽造や改ざんを防止をします。

メモリダンプ検知やSOファイルの逆コンパイル防止機能で、アプリの解析行為を防止します。

メモリ改ざん、APIフック、デバッガ接続と言ったあらゆる脅威の検知が可能です。

FakeGPS、マクロツール、スピードハック、課金迂回パッチ等、幅広い不正ツールの検知に対応です。

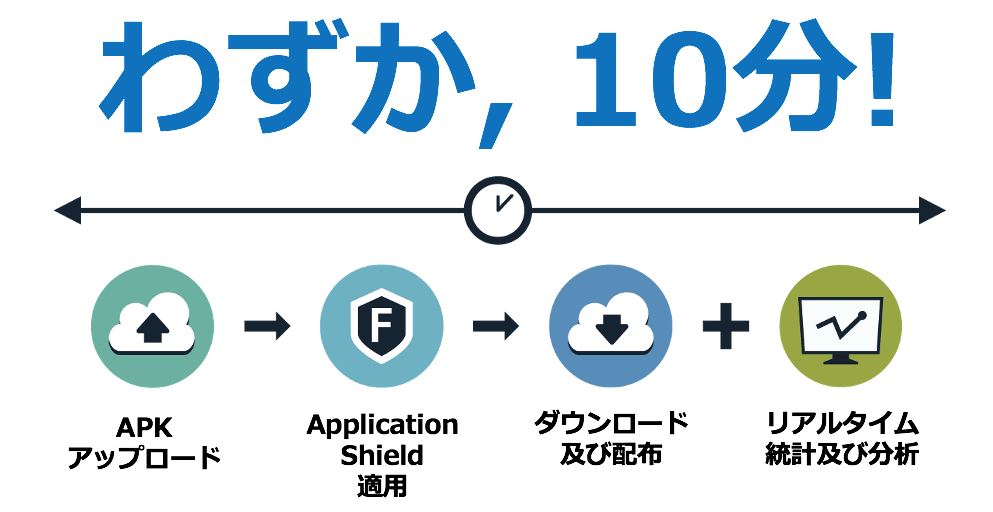

脅威を検知した場合、即座にアプリを終了させることも、アプリに対して攻撃に関する情報をコールバックすることも可能です。

アプリの攻撃検知状況を、Webコンソールからリアルタイムに確認できます。

アプリの保護ポリシーを、アプリの再リリースなしに、即時変更・適用が可能です。

収集したデータを、利用統計や攻撃手法の分類、頻度などをグラフィカルに表示し、データや情報の利活用を支援します。

コーディングなしで、必要な機能を選択可能、難読化レベルの調節も可能です。

強力なiOS制御フロー難読化を提供、開発者がコーディングすることなしで、

簡単にかつ迅速に強力なセキュリティを適用することができます。

ソースコード文字列の暗号化(encryption)

制御フローの難読化(Obfuscation)

Jailbreak検知

アプリの改ざん検知

ソースコード文字列の暗号化(encryption)

制御フローの難読化(Obfuscation)

ダッシュボード、統計、ログ提供

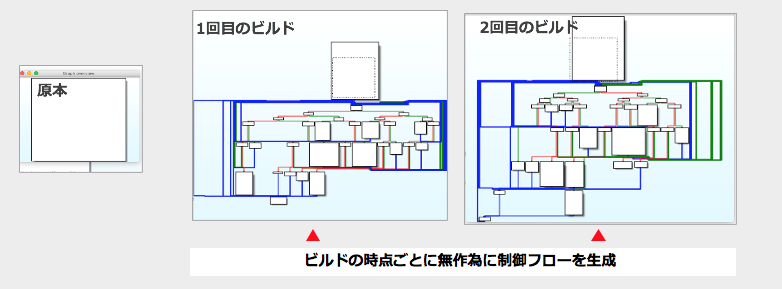

制御フローの難読化とは、コードの順次的な流れを混ぜて乱すことにより、実行順序を分析することが難しく、ハッカーがアプリの分析を試みる際に把握が難しいようにコードの流れの難易度を上げる機能です。 複雑な形でコードの構造変換、無意味なコードを追加、演算の複雑度を強化など、様々な機能を適用し、より強力な制御フローの難読化機能を提供します。制御フローの難読化は、LLVMコンパイラー基盤技術を応用して実現しています。

iOSは「SandBox(サンドボックス)」という閉鎖的な環境で、Androidより比較的に強力な独自のセキュリティを提供します。しかし、脱獄(JailBreak)が行われると致命的な脆弱性が発生します。LxShieldは大きく2つの方式でOS改ざんの検知を行います。

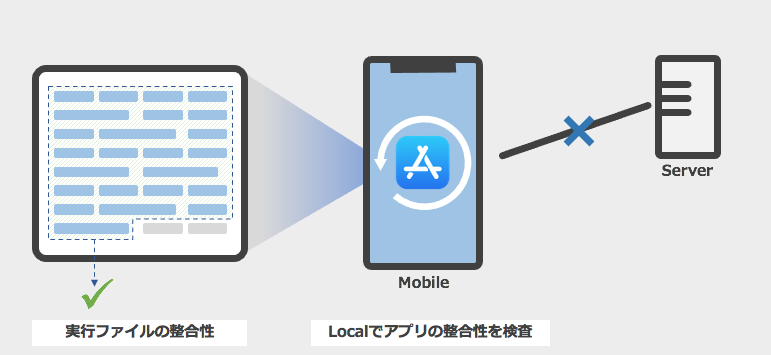

iOSアプリの改ざん検知機能はサーバを利用せずに、Localベースの整合性検査を行います。整合性検査は実行ファイルを基準にしており、App Store(アップストア)で行うアプリの整合性検査と同じ方式で行います。

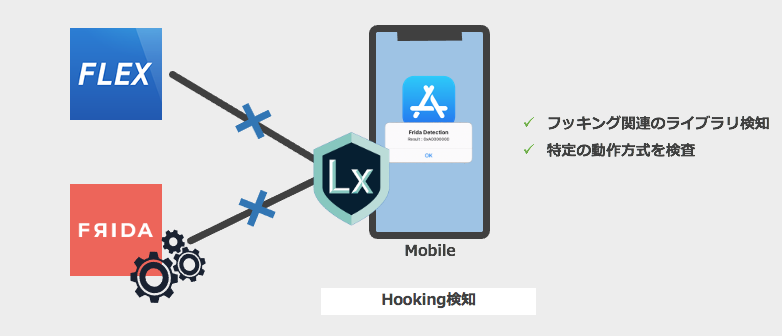

今までは脱獄されたスマートフォンのみフッキングが可能でしたが、最近では脱獄していない端末でもフッキングが可能になっています。LxShieldはiOSの代表的なフッキングツールであるFLEX、FRIDAに対応しており、使用される特定のライブラリまたは動作方式を探知して遮断します。

コーディングなしで、必要な機能を選択可能、難読化レベルの調節も可能です。

手間のかからないツール診断と専門家の手動分析の組み合わせによる高品質ですばやい分析レポートをリーズナブルな価格で提供

実際にハッカーが用いる攻撃手法を用い、高い技術力をベースにしたワールドクラスの手動診断

次世代型モバイルアプリ保護技術でモバイルアプリをハッキングから守る